24小时联系黑客方式有哪些?揭秘安全应急的正确路径与陷阱规避

半夜两点,手机屏幕的光刺得人眼睛发疼。不是收到了什么消息,而是监控后台那几条鲜红的异常登录记录,像警报一样在那里闪。服务器负载曲线突然爬了个小坡,某个平时安静的端口流量多了那么一点点。你的第一反应是什么?我猜,和几年前的我一样:心里“咯噔”一下,脑子里飞快地闪过“是不是被黑了?”这个念头,然后手指可能已经不受控制地在搜索引擎里敲下了“黑客 帮忙 紧急 联系”这类关键词。

这几乎是本能反应。系统像是身体的一部分,出了不明状况,焦虑会推着人想立刻找到“解药”,越快越好,最好对方能24小时待命。我理解这种迫切,真的。但这就是第一个,也是最危险的岔路口。顺着这条本能路径找下去的“帮助”,往往通向更深的泥潭。那些承诺“秒回”、“包解决”的联系方式,背后等着你的,可能不是救星。

深夜的警钟:我的第一反应与错误示范

我得跟你分享一个我自己的教训。那还是我负责第一个小型电商项目的时候,同样是一个深夜,支付回调接口出现了几次超时。当时团队里没有专职的安全人员,我一下就慌了神,生怕是支付通道被劫持。在一个技术论坛的角落,我找到一个声称“专攻支付安全应急”的ID,私信过去,对方几乎秒回,语气笃定,报价清晰。病急乱投医,我差点就信了。

万幸,我在转账前最后一刻,给一位圈内更资深的朋友打了个电话。他听完只问了我一句:“你把服务器日志和配置给他了吗?”我愣住了。他说,真正的安全专家,在确认你的身份和问题真实性前,绝不会急着要核心数据访问权限,更不会在深夜催着你做决定。那个“专家”,更像是在钓一条慌张的鱼。那次之后我才明白,在安全事件面前,“缓一缓”有时比“快一点”更重要。你的焦虑,正是许多非法服务最好的诱饵。

红线与底线:白帽、灰帽与黑帽

所以,我们得先弄清楚,你想找的到底是谁。这世界上的“黑客”这个词,早已被妖魔化也浪漫化了。实际上,圈子内部有非常清晰的色彩区分,这关乎法律,也关乎道德。

- 白帽黑客:这是你要找的人。他们是安全研究员、渗透测试工程师。他们的工作是在系统所有者明确授权的前提下,模拟攻击者的手段,去寻找漏洞。整个过程有协议、有范围、有报告。他们的目标是帮你加固系统,而不是利用它。你可以把他们想象成消防演习中的“纵火者”,一切都是为了让你更安全。

- 黑帽黑客:这才是通常意义上的“坏人”。他们未经授权侵入系统,窃取数据、破坏服务、牟取非法利益。寻找他们的“帮助”,无异于与虎谋皮。你的数据可能在“修复”过程中被二次拷贝,你甚至可能从受害者变成共犯。

- 灰帽黑客:他们游走在灰色地带。可能未经授权发现了漏洞,但选择公开或私下通知厂商,有时也不求报酬。但这种方式法律风险极高,且行为难以预测,普通用户绝不应该主动去联系和雇佣他们。

关键标志是什么? 其实很简单。一个合法的安全专家,会像医生一样,先问诊(了解情况、签订授权协议),再检查(在约定范围内测试),最后出具诊断报告和治疗方案(漏洞报告与修复建议)。而非法的那一方,会跳过所有前置步骤,直接问你要“钥匙”(系统权限),并急于达成一笔不透明的交易。这个区别,请你务必刻在脑子里。

官方渠道之光:最该被首先想起的路径

当你冷静下来,会发现光其实就在更显眼的地方。绕过那些搜索引擎里闪烁的广告和论坛深处的神秘ID,下面这些才是你应该走的正途。

- 你的软件/服务供应商:这是最直接的一步。无论是操作系统、建站程序、云服务商还是你用的某个SaaS工具,他们都有自己的安全响应中心。报告异常,他们是最有责任和能力帮你排查是否是其产品通用漏洞的人。大厂都有专门的漏洞报告邮箱或页面。

- 国家与行业的应急响应组织:比如中国的国家互联网应急中心,他们会发布漏洞公告和预警。对于企业用户,联系本行业的信息安全通报机构也是正规渠道。

- 漏洞赏金平台:这是连接企业和白帽黑客的桥梁。平台如HackerOne、Bugcrowd,国内的漏洞盒子、补天等。你可以在这里公开或私有地发起项目,设定规则和奖金,全球的白帽研究员会依据规则为你测试。这是获取高质量安全测试服务最主流、最合法的方式之一。平台提供了法律协议、流程管理和奖金发放,保障了双方权益。

- 正规的网络安全公司:寻找有口碑、有资质的网络安全服务商,购买其应急响应或渗透测试服务。虽然这通常不是免费的,但你能得到一份具有法律效力的合同、一份专业的报告,以及后续的修复指导。

看,路其实一直都在那里,而且灯火通明。只是在焦虑的迷雾里,我们容易忽略它们,转而望向那些看似更近、实则危险的萤火。探寻联系方式的初衷是为了安全,而守住“只通过公开、正规、有法律保障的渠道寻求帮助” 这条底线,本身就是安全的第一道,也是最重要的一道防火墙。

记住,在网络安全的世界里,走快一步的捷径,常常是绕得最远的弯路。

上一章我们聊了该去哪里找“对的人”。但现实是,当你真的在搜索引擎里输入那些关键词时,最先跳出来、最显眼的,往往是另一类广告——“黑客服务,24小时在线”、“紧急追回,秒级响应”。这些承诺像深夜里的霓虹灯,闪烁着急切需要的安全感。它们太懂你的焦虑了,直接喊出了那个你心里最想要的词:立刻,马上。

我们今天就拆开这些霓虹灯箱,看看里面的线路是怎么接的。为什么有人敢承诺“24小时在线”?那些看起来清晰的价格表,到底在为什么标价?

“随时响应”的诱惑:技术、人手与谎言的混合体

“24小时在线”这个承诺,听起来充满了技术力和责任感。它暗示着一个训练有素、轮班值守的专业团队,像医院急诊科一样随时待命。但这里面,逻辑上存在几个很难同时成立的环节。

从技术上讲,高水平的应急响应,尤其是涉及溯源、对抗性的安全事件,需要分析日志、排查流量、研究恶意代码。这需要安静的环境、专注的思考,有时甚至需要多个专家会诊。它不像接一个客服电话,回答标准问题。真正的深度分析,快不起来。一个声称能“秒级”处理复杂入侵事件的团队,要么是超人,要么他处理的根本就不是你想象的“复杂事件”。

从人手成本看,维持一个真正有能力、多领域覆盖的安全专家团队7x24小时待命,成本极其高昂。这些专家在市场上的薪酬水平,你大概有概念。那么,那些标价几百、几千元“包解决”的服务,如何覆盖这种人力成本?一个很简单的商业逻辑:要么用极低的价格吸引海量客户,走量;要么,他们提供的“解决”方案,成本本就极低。

我记得一个朋友曾好奇地试探过一个这样的“服务”。他虚构了一个简单的网站问题去咨询。对方几乎在消息发出的同时就回复了,话术非常流畅,但仔细看,那些建议像是从某种“安全问答模板”里复制粘贴的,套话很多,对具体技术细节的追问却开始含糊、转移话题。那种“即时”,更像是一个自动回复脚本加上一个不停刷手机、负责“接单”的中间人,而非一个在分析问题的技术员。

所以,“24小时在线”可能只意味着“联系渠道24小时有人回复”。至于回复你的是谁,他有没有能力,那是另一回事。这种即时性,很多时候是为了抓住你慌乱时那最宝贵的几分钟决策窗口。

价格表的陷阱:从“免费诊断”到“无底洞”

这些服务的定价艺术,是一门研究心理学的学问。它们很少只有一个孤零零的价格,通常是一个精心设计的“漏斗”。

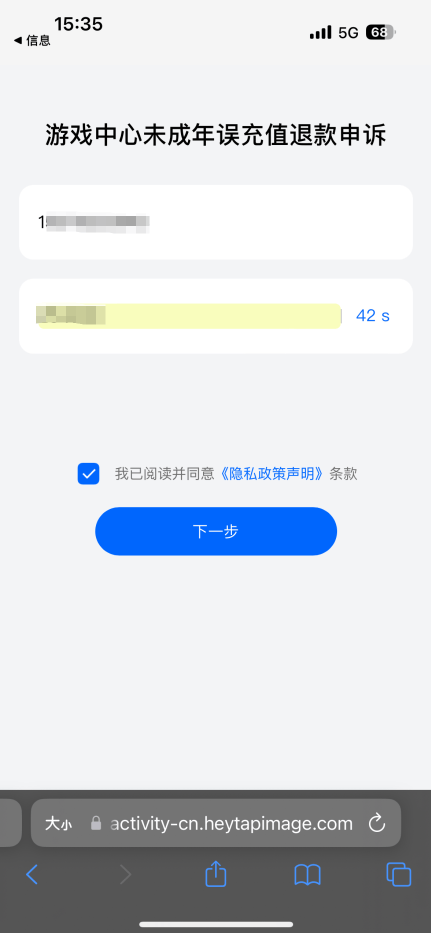

第一层:免费咨询/低价诊断。 “先说说你的情况,免费分析。”这门槛低到无法拒绝。你描述了问题,对方往往会给出一个非常严重、紧迫的定性——“你这是被种了后门”、“数据正在被拖库”。恐慌感立刻升级。免费环节结束,核心来了:“要解决这个问题,我们需要进行深度检测/获取权限,这部分需要费用。”

第二层:模糊的套餐与不断浮现的“新问题”。 价格表可能看起来明码标价:解封账号XXX元,修复漏洞XXX元。但一旦开始操作,你会发现问题变多了。“在修复过程中,我们发现你的服务器底层还有更严重的隐患,这个不处理,之前修的也没用。”或者,“对方用的是高级手法,需要额外的反制工具,这需要加钱。”费用像滚雪球,而你因为已经投入了前期成本,并且被告知系统处于“极度危险”中,很难抽身。这有点像某些不规范的汽车维修店。

最大的风险还不是钱。 是为了“修复”,你交出了什么?服务器密码、数据库权限、网站后台密钥……为了证明问题存在或展示“修复成果”,对方可能要求你提供这些最高权限的访问方式。你的系统,在那一刻,已经完全暴露在一个身份不明、目的存疑的人面前。数据被复制、被留后门、甚至被反过来勒索,这些都不是危言耸听,而是发生过无数次的现实。

你买的可能不是“安全”,而是把自家的钥匙,交给了一个自称是锁匠的陌生人。

一幅理想的图景:正规安全服务如何展开

那么,一个让人安心、合法的安全合作应该是什么样子?它可能没那么“刺激”,但每一步都踏实、清晰。我们以雇佣一家正规公司进行渗透测试为例:

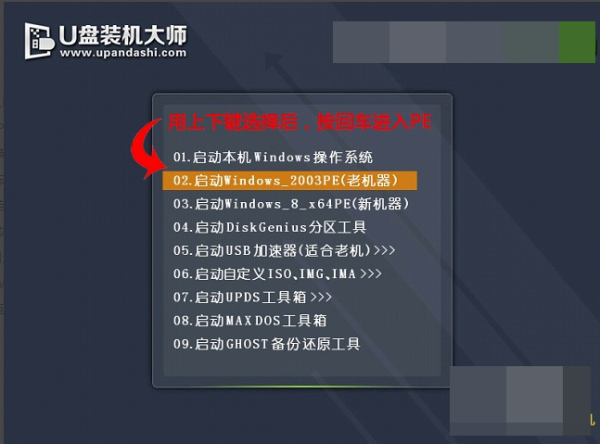

- 前期沟通与授权:绝不会一上来就问你要密码。而是先开会,明确测试目标(比如,一个对外服务的网站)、测试范围(哪些网址、哪些功能可以测,哪些绝对不能碰)、测试时间(通常是非业务高峰时段)以及测试方式。双方会签署一份详细的授权协议与保密协议。这是法律的基石,规定了权利、责任和边界。

- 信息收集与测试:测试方仅使用公开信息和你提供的、有限的测试账号(如一个普通用户账号)开始工作。他们像真正的攻击者一样,尝试寻找漏洞,但所有行为都被限制在协议框架内。

- 过程记录与报告:发现任何问题,他们会详细记录攻击路径、利用方式。测试结束后,你收到的不是一句“搞定了”,而是一份专业的渗透测试报告。这份报告会清晰描述每个漏洞的风险等级、利用过程、可能造成的后果,以及最重要的——修复建议。

- 复测与闭环:你根据报告修复漏洞后,可以请他们对修复点进行复测,确认问题已真正解决。整个过程,你的核心数据、真实业务数据库通常从未暴露给测试方。

你看,这个过程里没有神秘兮兮的即时通讯,没有步步紧逼的加价,也没有对系统权限的贪婪索取。有的只是流程、文档和共同认可的目标。速度重要吗?重要,但在规则下的速度才有意义。正规的应急响应服务也有SLA(服务等级协议),承诺几小时内响应,但那是在合同约定之内的,绝不是一句空洞的广告词。

对比之下,那些“24小时在线”的暗流服务,提供的是一种剥离了所有安全边际和法律责任、纯粹满足焦虑情绪的“快捷方式”。它用即时的回应模拟“专业”,用低廉的起价模拟“实惠”,但最终,它可能让你付出远超价格的代价。

在安全的世界里,真正的“快”,来自于事前的准备和事中清晰的路径,而不是事后的病急乱投医。当你下次再看到那些闪烁的广告时,或许可以会心一笑——你知道那光亮照不到的地方,藏着什么了。